Real-Time Video dari Petya

Info Komputer Security Windows

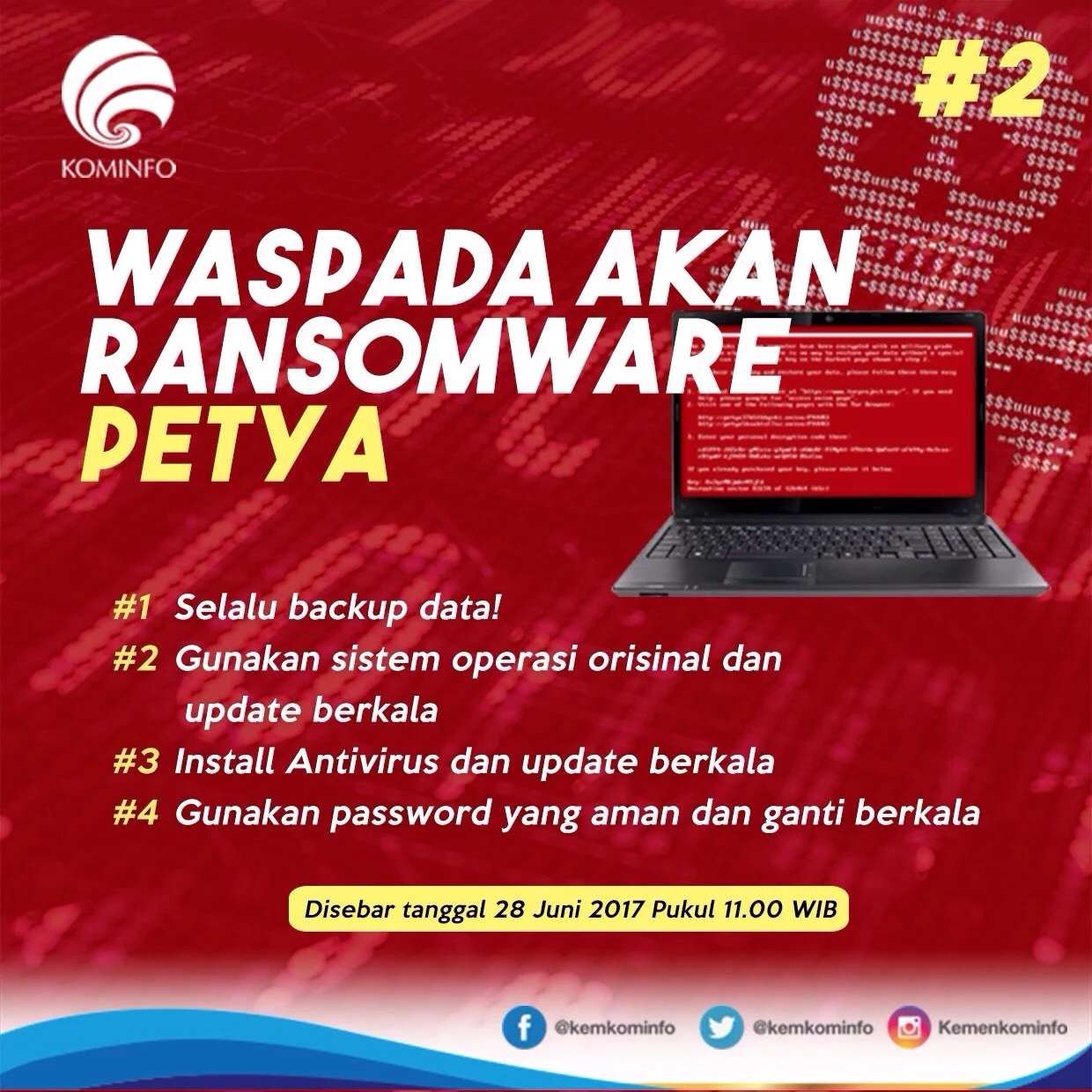

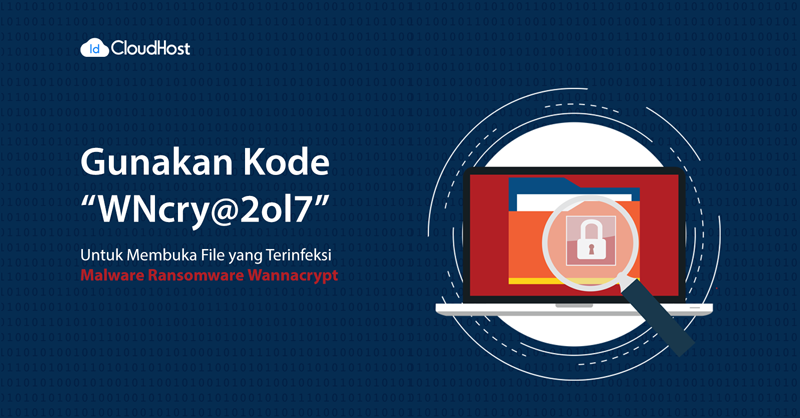

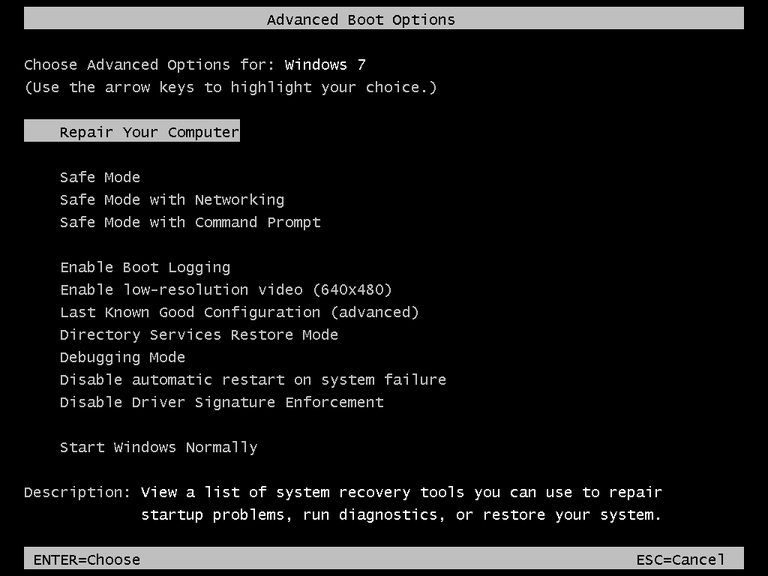

Beberapa bulan lalu, dunia telah melihat kerusakan masal dari ransomware WannaCry. Baru-baru ini, jenis serangan baru juga telah ditemukan di beberapa bank di Ukraina. Serangan baru tersebut dinamai dengan Petya/NotPetya yang membuat banyak malapetaka di beberapa negara seperti India, Eropa dan Amerika Serikat. Peneliti menggambarkan Petya/NotPetya ini sebagai sebuah wiper, atau penghapus (pengelap air yang di kaca mobil, kurang lebih seperti itu) yang merupakan sesuatu yang lebih buruk daripada sebuah ransomware.

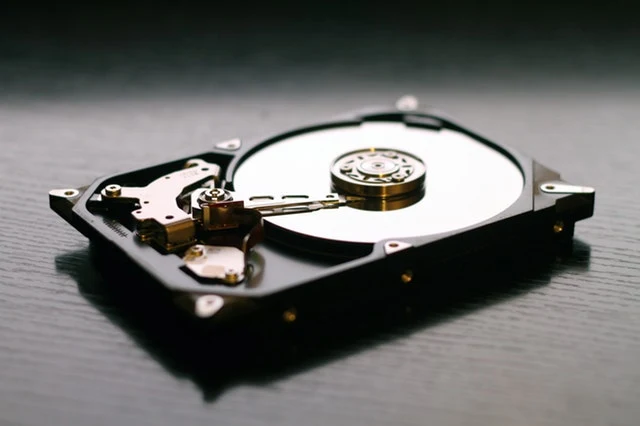

Menurut peneliti keamanan, Matt Suiche, Petya ini menghapus sektor utama dari disk. Di lain sisi, perusahaan keamanan, Kaspersky telah menganalisa id instalasi Petya yang ditampilkan pada komputer korban.

Kaspersky sendiri mengklaim bahwa penyerang hanya meng-generate atau menghasilkan data random. Penyerang benar-benar tidak bisa men-decrypt disk setelah mendapatkan tebusan karena ya si penyerang sendiri ga punya key atau kunci decrypt-nya.

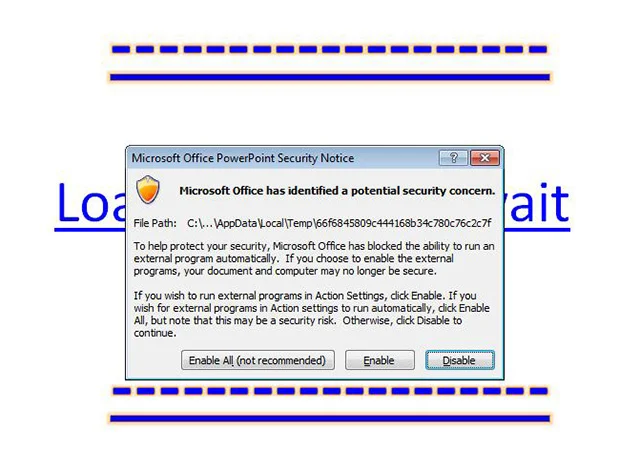

Video tersebut menunjukan gimana si Petya ini menyebar dengan sendirinya dan bagaimana malware bekerja. Video ini ngasih pandangan netral dari apa yang terjadi kepada komputer korban ketika serangan berlangsung.

Video ini juga menunjukan keseluruhan prosedur yang melingkupi infeksi, penyebaran, enkripsi, proses reboot dan lain-lain. Sobat bisa melihat videonya langsung dari sini :

Menurut ane nih sob, video kaya gini berguna banget. Kenapa? Terkadang kita gak tahu komputer kita kenapa dan ada apa. Tiba-tiba error aja. Buat teknisi komputer sih udah biasa ngadepin hal-hal kaya gini, sementara yang bukan teknisi, bahkan yang emang gak ngerti sama komputer kan bingung. Nah, dengan video yang seperti ini bisa menambah pengetahuan kita tentang serangan komputer dan segera mengambil langkah selanjutnya.

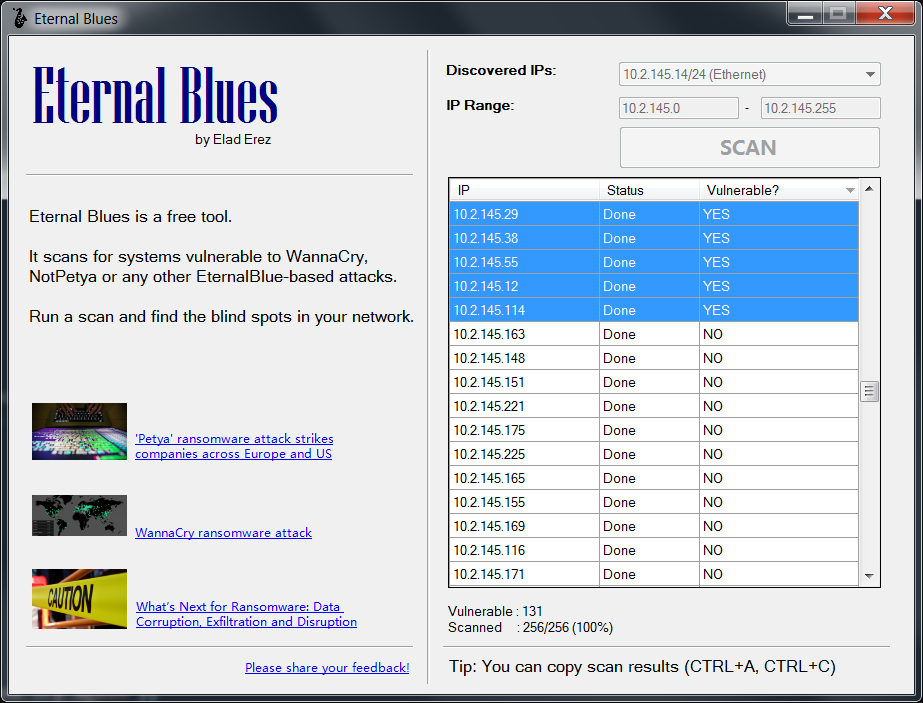

Buat sobat yang merasa komputer sobat rentan dari si Petya/NotPetya ini, sobat bisa mengunjungi artikel ini : Tools Gratis untuk Memeriksa Kerentanan Petya. Tools tersebut membantu pengguna buat nyari tahu bener apa engga komputer kita rentan terkena serangan WannaCry/Petya.

So, apa pendapatmu tentang ini? share pandangan kamu di kolom komentar ya sob!

Menurut peneliti keamanan, Matt Suiche, Petya ini menghapus sektor utama dari disk. Di lain sisi, perusahaan keamanan, Kaspersky telah menganalisa id instalasi Petya yang ditampilkan pada komputer korban.

Kaspersky sendiri mengklaim bahwa penyerang hanya meng-generate atau menghasilkan data random. Penyerang benar-benar tidak bisa men-decrypt disk setelah mendapatkan tebusan karena ya si penyerang sendiri ga punya key atau kunci decrypt-nya.

Video Detik-Detik Petya Menginfeksi dan Menyebar

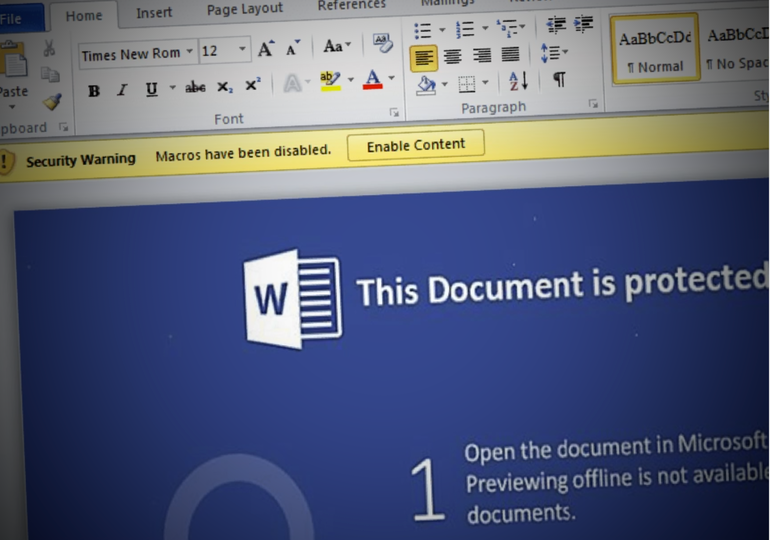

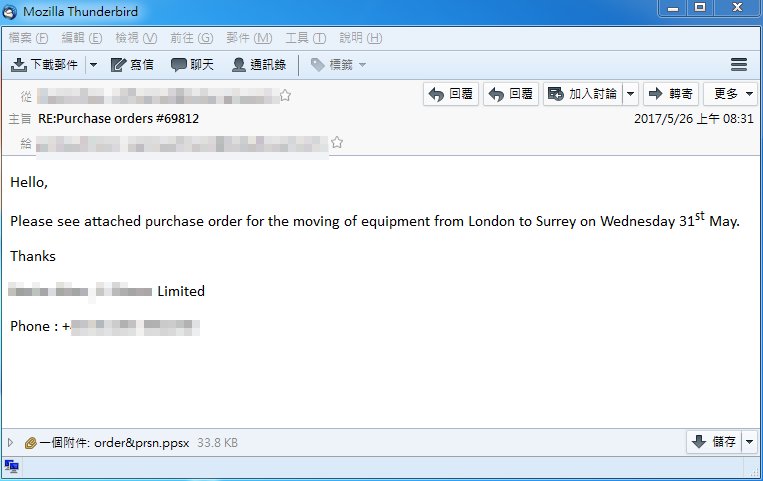

Nah, dari situs TechViral, kita dapetin video yang merekam cara si Petya ini menginfeksi komputer dan menyebar dari YouTube melalui channel danooct1.Video tersebut menunjukan gimana si Petya ini menyebar dengan sendirinya dan bagaimana malware bekerja. Video ini ngasih pandangan netral dari apa yang terjadi kepada komputer korban ketika serangan berlangsung.

Video ini juga menunjukan keseluruhan prosedur yang melingkupi infeksi, penyebaran, enkripsi, proses reboot dan lain-lain. Sobat bisa melihat videonya langsung dari sini :

Menurut ane nih sob, video kaya gini berguna banget. Kenapa? Terkadang kita gak tahu komputer kita kenapa dan ada apa. Tiba-tiba error aja. Buat teknisi komputer sih udah biasa ngadepin hal-hal kaya gini, sementara yang bukan teknisi, bahkan yang emang gak ngerti sama komputer kan bingung. Nah, dengan video yang seperti ini bisa menambah pengetahuan kita tentang serangan komputer dan segera mengambil langkah selanjutnya.

Buat sobat yang merasa komputer sobat rentan dari si Petya/NotPetya ini, sobat bisa mengunjungi artikel ini : Tools Gratis untuk Memeriksa Kerentanan Petya. Tools tersebut membantu pengguna buat nyari tahu bener apa engga komputer kita rentan terkena serangan WannaCry/Petya.

So, apa pendapatmu tentang ini? share pandangan kamu di kolom komentar ya sob!